共计 2437 个字符,预计需要花费 7 分钟才能阅读完成。

|

1

2 3 4 5 6 7 8 |

SSH 会自动加密和解密所有 SSH 客户端与服务端之间的网络数据。但是,SSH 还能够将其他 TCP 端口的网络数据通过 SSH 链接来转发,并且自动提供了相应的加密及解密服务。这一过程也被叫做“隧道”(tunneling),这是因为 SSH 为其他 TCP 链接提供了一个安全的通道来进行传输而得名。例如,Telnet,SMTP,LDAP 这些 TCP 应用均能够从中得益,避免了用户名,密码以及隐私信息的明文传输。而与此同时,如果工作环境中的防火墙限制了一些网络端口的使用,但是允许 SSH 的连接,也能够通过将 TCP 端口转发来使用 SSH 进行通讯。

SSH 端口转发能够提供两大功能: (1)加密 SSH Client 端至 SSH Server 端之间的通讯数据 (2)突破防火墙的限制完成一些之前无法建立的 TCP 连接 例如这样一种应用场景:B、C 位于企业内部的同一个局域网,A 位于互联网上的某个网络,企业内部设置了防火墙,A 想通过互联网访问 C 机器上的 telnet 服务,由于 telenet 服务不安全,所以企业的防火墙策略中一般会禁止外部用户访问内部机器上的 telnet,并且企业一般不允许开 VPN,开 VPN 相当于直接连到企业内部。由于 ssh 服务是比较安全的,所以企业的防火墙策略中一般会允许外部用户访问内部某个运行着 ssh 服务的主机,所以 A 要访问 C 上的 telenet 服务可以通过 ssh 端口转发的方式,假设 B 就是一个 ssh 服务器,即 A 可以通过访问 B 上的 ssh 服务进而去访问 C 上的 telenet 服务,此时 B 是堡垒机,相当于一个跳板,A 借助这个跳板访问企业内部 C 的 telnet 服务,此时 A 和 B 之间是 ssh 连接,B 和 C 之间。下面模拟一下这种场景: A:centos7(192.168.25.107) B:rhel5(192.168.25.100) C:centos6(192.168.25.106) |

|

1

|

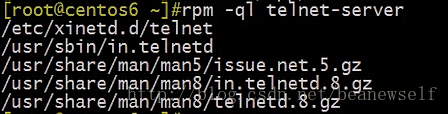

查看 C 上是否安装了 telnet 服务

|

|

1

|

查看 telnet 服务是否已打开 (由图中可看出 telnet 服务已设为开机启动)

|

|

1

|

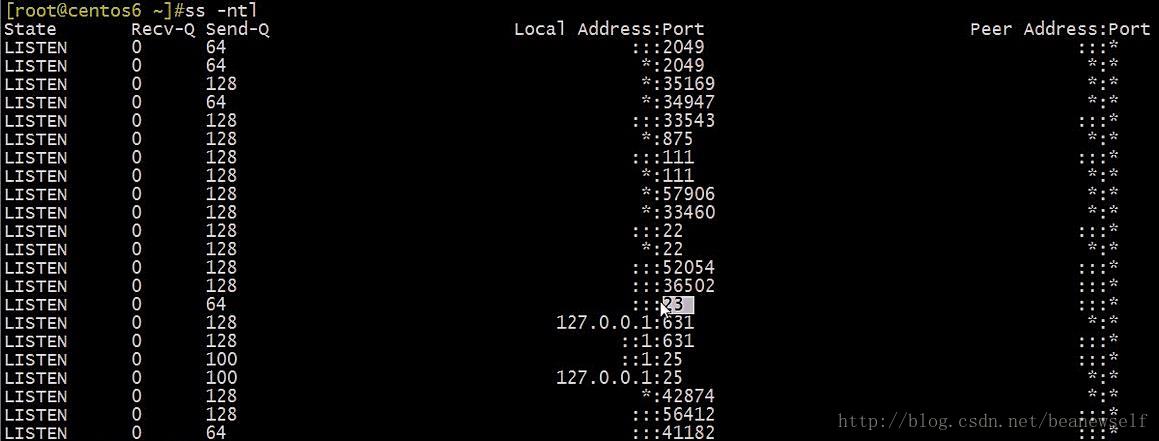

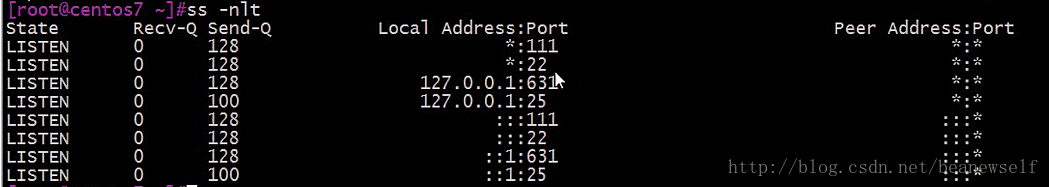

telnet 服务的 23 端口已打开

|

|

1

|

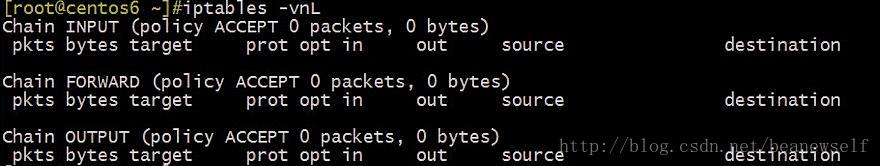

先禁用一下 C 的防火墙

|

|

1

|

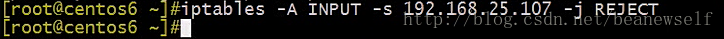

拒绝来自于 A 发起的请求,模拟防火墙对 telnet 连接的限制

|

|

1

|

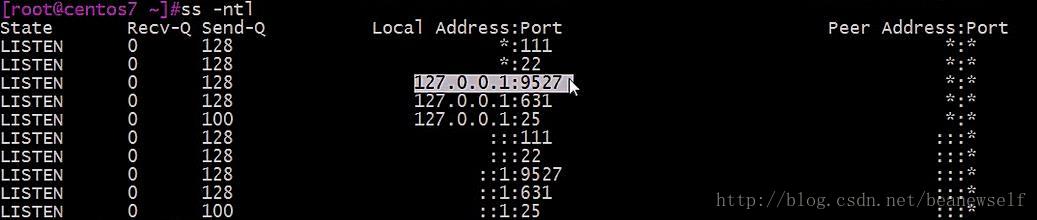

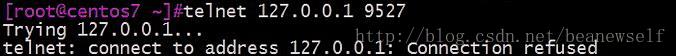

A 上确认一下没有其他服务正在使用 9527 端口

|

|

1

|

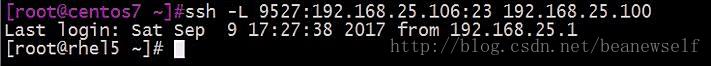

因为之前做了基于 key 验证的实验,所以没有输密码直接就连上了,并且跳转到了远程 shell 即 B 上,即此时 A 与 B 已经建立起 ssh 连接,相当于为不安全的 telnet 连接搭建了一个安全的隧道。此时想在 A 上继续执行命令,不能 exit 退出远程 shell,因为此时隧道已经建起来了,若 exit,隧道就断开了,所以要么再单独开一个终端,要么加 -Nf 选项。

|

|

1

2 3 4 5 |

- N 不打开远程 shell,不跳到远程主机

- f 直接在本机执行命令,不用再打开新终端,即后台执行 192.168.25.106 目标主机 C 的 IP 23 目标主机 C 上的服务端口,即 telnet 服务 192.168.25.100 跳板机 B 的 IP(应确保跳板机上有 ssh 服务) |

、

|

1

|

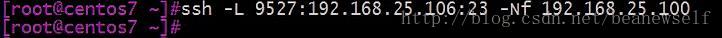

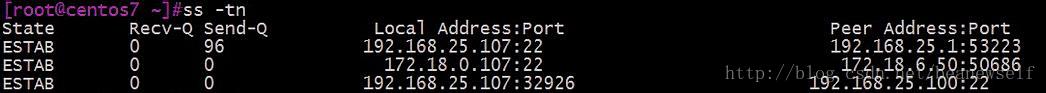

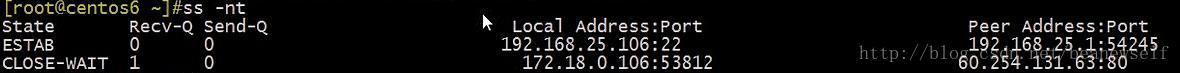

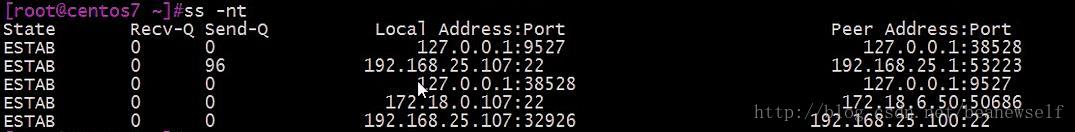

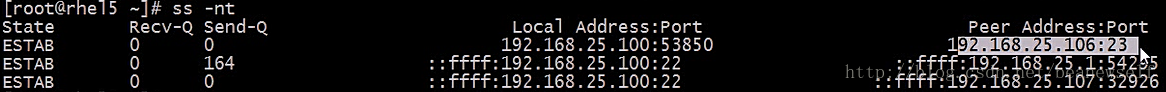

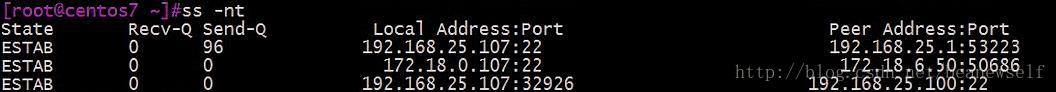

如图第三个连接,是 B 的 22 端口(即 B 的 ssh 服务)连接到 A 的 32926 端口,即 A 和 B 的 ssh 连接已建立,即隧道已经搭好了,就等着发起 telenet 流量了,此时还没有 telenet 连接。

|

|

1

|

本地的 9527 端口已处于监听状态

|

|

1

|

C 上还没有到 23 端口的连接,即还没有到 telenet 服务的连接

|

|

1

2 3 4 |

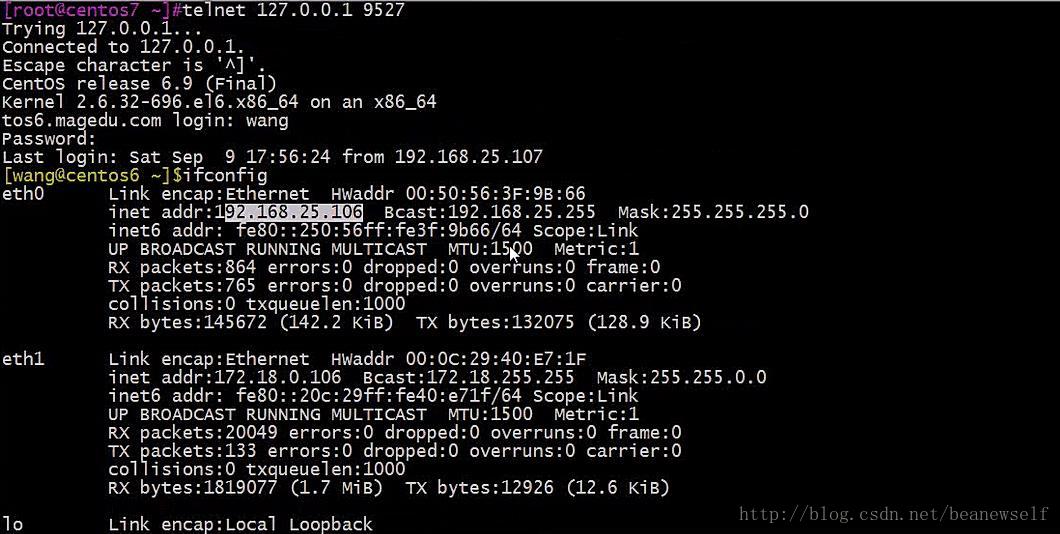

执行完 ssh - L 命令后,就在本机(即 A)打开了一个随机端口 32926,用作 ssh 客户端,并且建立起与 ssh 服务器(即 B)的连接,并且打开本机(即 A)的 9527 端口,让其充当 telenet 服务器,去监听本机的 telnet 请求

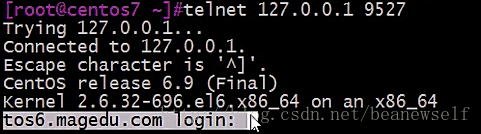

执行完 telenet 127.0.0.1 9527 命令后,就在本机(即 A)打开了随机端口 38528,充当 telenet 客户端,由它发起 telnet 请求,本机的 9527 端口(即 telnet 服务端)监听到请求后,就与本机的 38528 端口(即 telenet 客户端)建立起 telnet 连接 本机的 9527 端口(即 telnet 服务端)接收到 telnet 数据包后,就将其转交给本机 32926 端口(ssh 客户端),由它对 telnet 数据包进行加密封装,封装成 ssh 包,并由由它转发给 ssh 服务器(即 B)的 22 端口 图中第一个连接是 38528 端口(即 telenet 客户端)向 9527 端口(即 telnet 服务端)发起的连接,第三个连接是 9527 端口(即 telnet 服务端)向 38528 端口(即 telenet 客户端)发起的连接,因为两个端口位于同一台主机,所以都在这里显示了出来。 |

|

1

2 3 |

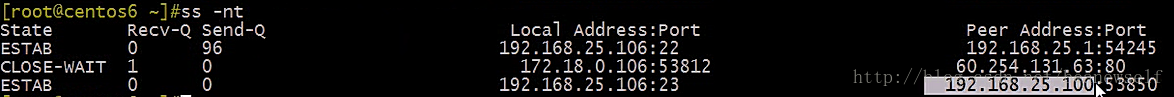

ssh 服务器(即 B)收到 ssh 客户端(即 A)发来的 ssh 包后,将其解密解封装,得到 telnet 数据包,然后在本机打开 53580 随机端口用作 telnet 客户端,并将 telnet 数据包转发给 telnet 服务器(即 C)的 23 端口

图中第三条连接是 ssh 客户端(即 A,端口为 32926)到 B(即 ssh 服务器)的连接; 第一条是 B(即 telnet 客户端,端口为 53580)到 telnet 服务器(即 C,端口为 23 端口)的连接。 |

|

1

|

此时 C 上已建立起 telnet 连接,是由 telnet 客户端(即 B,端口为 53580)发起的

|

|

1

|

如图可看出,A 已经成功连上了 C

|

|

1

|

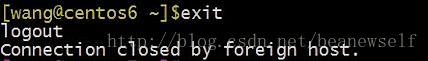

exit 退出与远程 shell 的连接

|

|

1

2 3 |

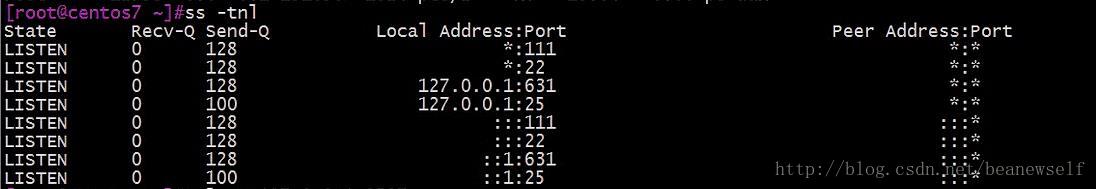

退出后,A 上 telnet 服务器(即本机的 9527 端口)与 telenet 客户端(本机的 38528 端口)之间的 telnet 连接断开,

B(即 telnet 客户端,端口为 53580)到 C(即 telnet 服务器,端口为 23 端口)的 telnet 连接断开 此时只剩下 ssh 客户端(即 A)与 ssh 服务器(即 B)的 ssh 连接,即隧道仍存在,本机的 9527 端口仍处于监听状态 |

|

1

|

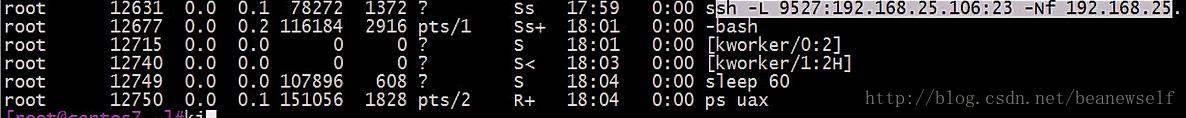

用 ps aux 可看到后台执行的 ssh 服务

|

|

1

|

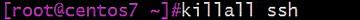

关闭 ssh 进程

|

|

1

|

关了之后本机的 9527 端口也关了

|

|

1

|

此时 A 再次发起 telenet 连接已经连不上了

|

正文完

星哥玩云-微信公众号