共计 2009 个字符,预计需要花费 6 分钟才能阅读完成。

在当今网络上, 常常爆出棱镜门这样的事件, 可见现在网络的安全性方面存在着很大的不足。今天, 我们就来了解一下网络上常用的加密算法以及开源加密工具 OpenSSL 以及 OpenSSH 的使用。

OpenSSL TLS 心跳读远程信息泄露漏洞 (CVE-2014-0160) http://www.linuxidc.com/Linux/2014-04/99741.htm

OpenSSL 严重 bug 允许攻击者读取 64k 内存,Debian 半小时修复 http://www.linuxidc.com/Linux/2014-04/99737.htm

OpenSSL“heartbleed”的安全漏洞 http://www.linuxidc.com/Linux/2014-04/99706.htm

通过 OpenSSL 提供 FTP+SSL/TLS 认证功能,并实现安全数据传输 http://www.linuxidc.com/Linux/2013-05/84986.htm

OpenSSL 的详细介绍 :请点这里

OpenSSL 的下载地址 :请点这里

1. 加密算法:

加密过程

首先提取出数据的特征码,使用自己的私钥进行加密;然后生成一串密码,使用这串密码对数据进行对称加密。最后利用数据接收方的公钥对密码进行加密。

解密过程

首先利用自己的私钥对对称加密使用的密码进行解密;然后使用密码对数据进行解密;再利用发送方的公钥对加密后的特征码进行解密;并利用特征码对数据进行校验。

2.OpenSSL 的使用

文件加密及解密

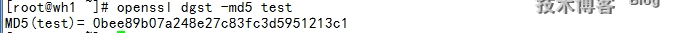

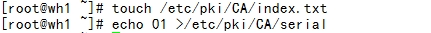

单向加密 (文件校验)

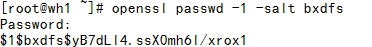

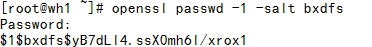

生成用户密码

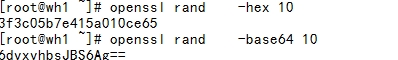

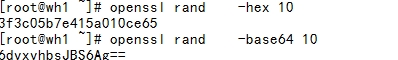

生成随机数

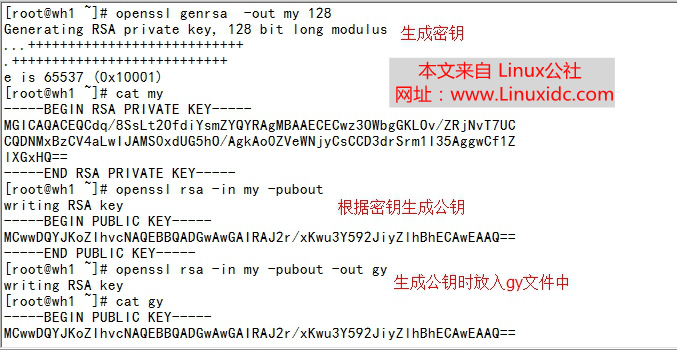

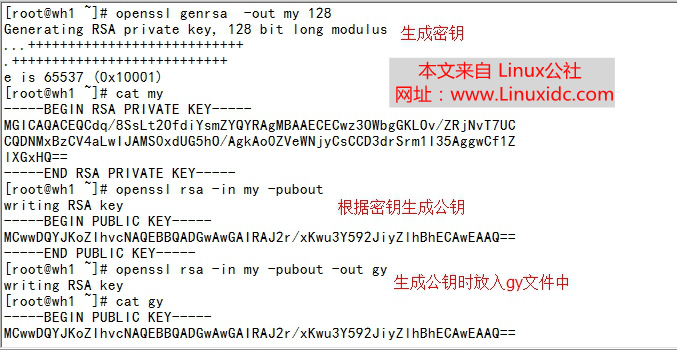

生成密钥及公钥

更多详情见请继续阅读下一页的精彩内容 :http://www.linuxidc.com/Linux/2014-08/105386p2.htm

3. 基于 OpenSSL 搭建简易的 CA

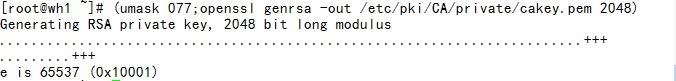

生成密钥

注: 由于密钥对于安全性要求比较高, 所以利用 umask077 将权限设置为 600

根据密钥生成证书文件

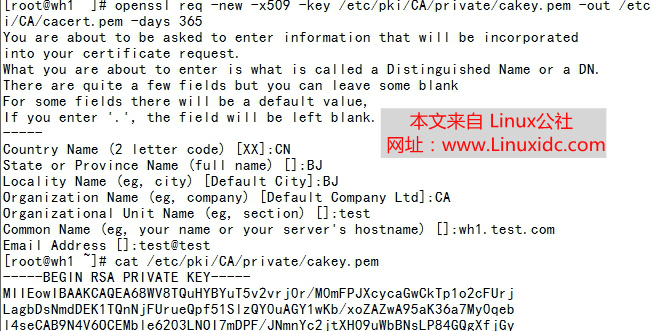

生成工作环境

4. 证书签署及吊销

申请证书

节点生成证书并发送给 CA

# scp file.csr username@CAserver:/path

CA 签署证书

# openssl ca -in file.csr -out file.crt -days #

CA 将证书发送给节点

# scp file.csr username@CAserver:/path 吊销证书

吊销证书

节点获取证书 serial

# openssl x509 -in /path/to/cerificate_file.crt -noout -serial -subject

CA 验证证书信息

# openssl ca -revoke /etc/pki/CA/newcerts/SERIAL.pem

# echo 00 >/etc/pki/CA/crlnumber (仅在第一次吊销时使用)

更新证书吊销列表文件

# openssl ca -gencrl -out /etc/CA/crl/ca.crl

通过 OpenSSL 提供 FTP+SSL/TLS 认证功能,并实现安全数据传输 http://www.linuxidc.com/Linux/2013-05/84986.htm

OpenSSL 的详细介绍 :请点这里

OpenSSL 的下载地址 :请点这里

在当今网络上, 常常爆出棱镜门这样的事件, 可见现在网络的安全性方面存在着很大的不足。今天, 我们就来了解一下网络上常用的加密算法以及开源加密工具 OpenSSL 以及 OpenSSH 的使用。

OpenSSL TLS 心跳读远程信息泄露漏洞 (CVE-2014-0160) http://www.linuxidc.com/Linux/2014-04/99741.htm

OpenSSL 严重 bug 允许攻击者读取 64k 内存,Debian 半小时修复 http://www.linuxidc.com/Linux/2014-04/99737.htm

OpenSSL“heartbleed”的安全漏洞 http://www.linuxidc.com/Linux/2014-04/99706.htm

通过 OpenSSL 提供 FTP+SSL/TLS 认证功能,并实现安全数据传输 http://www.linuxidc.com/Linux/2013-05/84986.htm

OpenSSL 的详细介绍 :请点这里

OpenSSL 的下载地址 :请点这里

1. 加密算法:

加密过程

首先提取出数据的特征码,使用自己的私钥进行加密;然后生成一串密码,使用这串密码对数据进行对称加密。最后利用数据接收方的公钥对密码进行加密。

解密过程

首先利用自己的私钥对对称加密使用的密码进行解密;然后使用密码对数据进行解密;再利用发送方的公钥对加密后的特征码进行解密;并利用特征码对数据进行校验。

2.OpenSSL 的使用

文件加密及解密

单向加密 (文件校验)

生成用户密码

生成随机数

生成密钥及公钥

更多详情见请继续阅读下一页的精彩内容 :http://www.linuxidc.com/Linux/2014-08/105386p2.htm