共计 915 个字符,预计需要花费 3 分钟才能阅读完成。

| 导读 | 12 月 19 日,国外漏洞平台 securityfocus 上发布了最新的 OpenSSH(CVE-2016-10009)远程代码执行漏洞。 由于问题出在 ssh-agent,这个进程默认不启动、只在多主机间免密码登录时才会用到,漏洞利用条件也比较苛刻,因此官方漏洞评级仅“中危”。用户仍需尽快升级至最新版本。 |

OpenSSH 7.4 已于 2016 年 12 月 19 日正式发布,新版本移植了在 Linux、BSD、以及其它类 Unix 平台上 SSH 2.0 协议的完整支持,主要修复了上一个版本中发现的 bug 和安全问题。需注意的是,7.4 版本的各项底层变化,有可能会影响现有的配置。

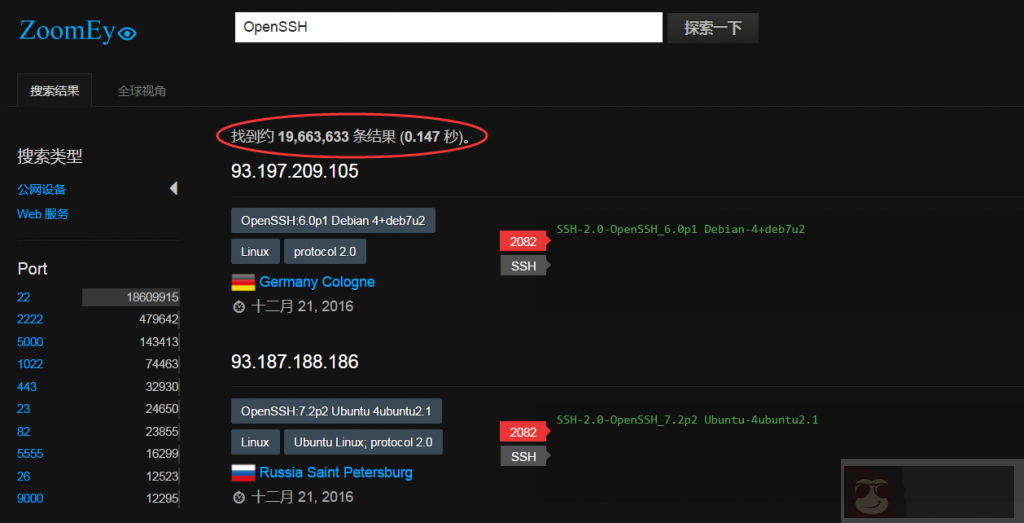

据网络空间搜索引擎 ZoomEye 结果显示, 目前互联网上可探测到的 OpenSSH 设备约有 19,659,712 台,这些设备或成为黑客攻击的潜在目标。

OpenSSH 升级到最新版本:

下载 OpenSSH 7.4 软件包 [tar.gz]

1. 安装步骤如下:

| tar zxvf openssh-7.4p1.tar.gz | |

| cd openssh-7.1 | |

| ./configure --prefix=/usr --sysconfdir=/etc/ssh | |

| make | |

| make install |

2. 安装报错信息解决方法:

configure: error: in `/usr/src/openssh-7.4p1′:

configure: error: no acceptable C compiler found in $PATH

安装 gcc 编译器:

yum install -y gcc

configure: error: *** zlib.h missing – please install first or check config.log ***

安装相关依赖包:

yum -y install openssl openssl-devel

查看 OpenSSH 版本号:

| ssh -V | |

| OpenSSH_7.4p1, OpenSSL 1.0.1e-fips 11 Feb 2013 |

正文完

星哥玩云-微信公众号